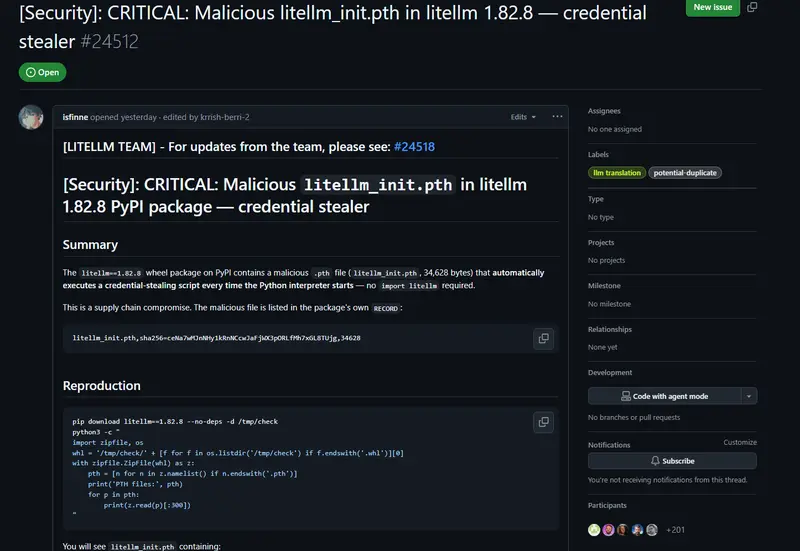

【高危预警】 Python 热门库 LiteLLM 遭遇严重供应链攻击。黑客入侵维护者账号,向 PyPI 发布了包含恶意代码的版本 v1.82.7 和 v1.82.8。恶意软件旨在窃取 SSH 密钥、云凭证、加密钱包,并在 Kubernetes 集群中横向移动。

- GitHub:https://github.com/BerriAI/litellm/issues/24512

🔴 立即行动: 任何在 2026 年 3 月 24 日 之后安装或升级过 LiteLLM 的用户,请立即检查版本并执行清除操作!

事件概述

- 发生时间:2026 年 3 月 24 日 10:52 UTC

- 受影响版本:1.82.7 和 1.82.8(已紧急从 PyPI 下架)

- 攻击向量:维护者账号被盗(疑似利用近期爆发的 Trivy 漏洞),黑客绕过 GitHub 发布流程,直接向 PyPI 上传恶意包。

- 触发机制:恶意包中包含一个

litellm_init.pth文件。由于.pth文件会在 每次 Python 解释器启动时自动执行,这导致恶意代码具有极高的隐蔽性和持久性。 - 连锁反应:恶意脚本通过

subprocess.Popen生成子进程,而子进程启动时又会再次触发.pth文件,形成指数级分叉炸弹 (Fork Bomb),可迅速耗尽系统资源导致机器崩溃。

恶意行为深度解析

该恶意负载分为三个阶段,具有极强的破坏性和渗透力:

1️⃣ 第一阶段:全面窃密 (Collection)

脚本会扫描主机并窃取以下敏感信息:

- 🔑 SSH 私钥 及配置文件 (

~/.ssh/) - 📝 .env 文件 (包含各类 API Key、数据库密码)

- ☁️ 云服务凭证 (AWS, Azure, GCP 等)

- ☸️ Kubernetes 配置 (kubeconfig, service account tokens)

- 💰 加密钱包文件

- 📜 Shell 历史记录 (

~/.bash_history,~/.zsh_history) - 🌐 云元数据端点 数据

2️⃣ 第二阶段:加密外传 (Exfiltration)

- 所有窃取的数据使用硬编码的 RSA 公钥 进行加密。

- 打包为

tar存档。 - 通过 HTTPS POST 请求发送至攻击者控制的服务器:

https://models.litellm.cloud/。

3️⃣ 第三阶段:横向移动与持久化 (Lateral Movement & Persistence)

- K8s 集群渗透:若检测到 Kubernetes 服务账户令牌,恶意软件会读取所有命名空间的集群密钥。

- 特权容器创建:尝试在

kube-system命名空间的每个节点上创建特权 Pod。 - 宿主机后门:这些 Pod 会挂载主机文件系统,并通过

systemd用户服务安装持久化后门文件:~/.config/sysmon/sysmon.py~/.config/systemd/user/sysmon.service

紧急应对指南

如果你怀疑系统受到影响,请严格按以下步骤操作:

1. 检查版本

立即检查已安装的 LiteLLM 版本:

pip show litellm

如果版本是 1.82.7 或 1.82.8,你已处于危险之中。

2. 移除恶意包并清除缓存

# 卸载恶意版本

pip uninstall litellm

# 清除 pip 缓存,防止重新安装恶意 wheel 文件

pip cache purge

注意:仅卸载可能不足以清除已植入的后门,请继续执行下一步。

3. 清除持久化后门

检查并删除以下文件(如果存在):

rm -rf ~/.config/sysmon/

rm -f ~/.config/systemd/user/sysmon.service

# 重载 systemd 配置

systemctl --user daemon-reload

4. 审计 Kubernetes 集群

如果你的环境运行在 K8s 上:

- 检查

kube-system命名空间下是否有名为node-setup-*的可疑 Pod。 - 审查集群角色绑定 (ClusterRoleBindings),查找未授权的权限提升。

- 轮换所有 ServiceAccount 令牌。

5. 🔄 全面轮换凭证 (至关重要)

假设所有在该机器上存在过的凭证均已泄露! 必须立即轮换:

- ✅ 所有 SSH 密钥对

- ✅ 云平台访问密钥 (Access Keys/Secret Keys)

- ✅ 数据库密码

- ✅ .env 文件中的所有 API Key

- ✅ 加密货币钱包助记词/私钥 (如有)

后续动态

- 官方响应:LiteLLM 维护者已确认账号被盗,所有维护者密码已更改,恶意版本已从 PyPI 移除。

- 社区干扰:GitHub 上的公开讨论议题已被所有者关闭,且有大量机器人刷屏稀释警告信息,请务必警惕误导。

- FutureSearch 报告:该漏洞由 FutureSearch 团队首先发现并报告,幸运的是其内部用户未受影响。

再次提醒:供应链攻击防不胜防,请在生产环境中严格锁定依赖版本,并使用私有源代理或扫描工具(如 Trivy, Snyk)进行实时监测。

© 版权声明

文章版权归作者所有,未经允许请勿转载。

相关文章

暂无评论...