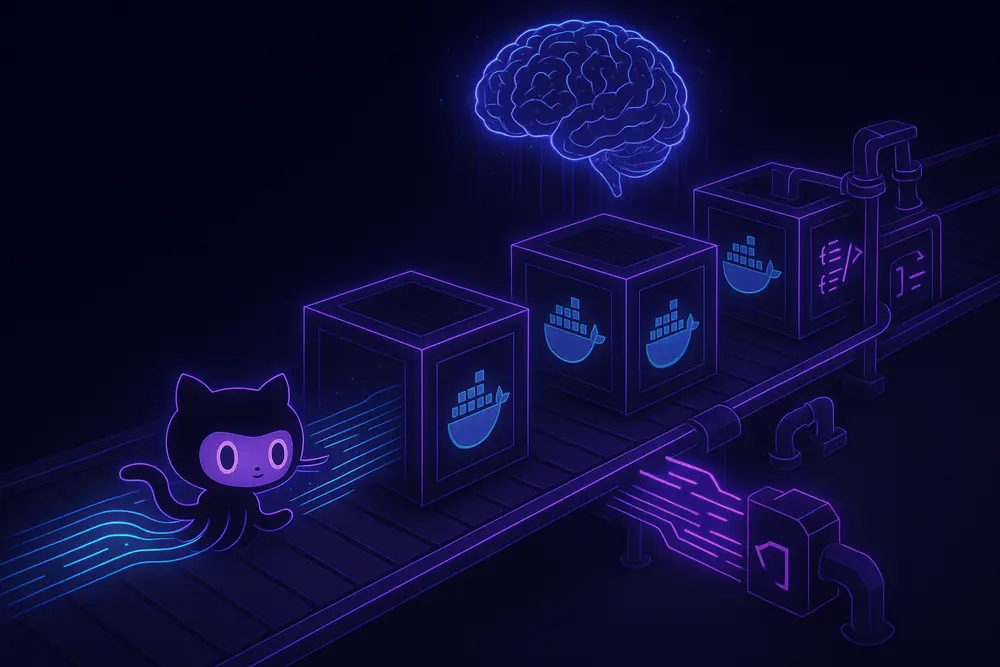

GitHub 正在重塑代码安全的边界。今日宣布,其代码安全工具套件将引入基于 AI 的漏洞扫描机制,作为对传统静态分析工具 CodeQL 的强大补充。这一举措旨在突破现有技术的局限,将安全覆盖范围扩展至 Shell/Bash、Dockerfile、Terraform、PHP 等长期以来难以被深度语义分析完全覆盖的语言和框架。

这标志着 GitHub 安全策略从“单一静态分析”向“混合智能模型”的重大转变,预计将于 2026 年第二季度初(最快下个月)进入公开预览版。

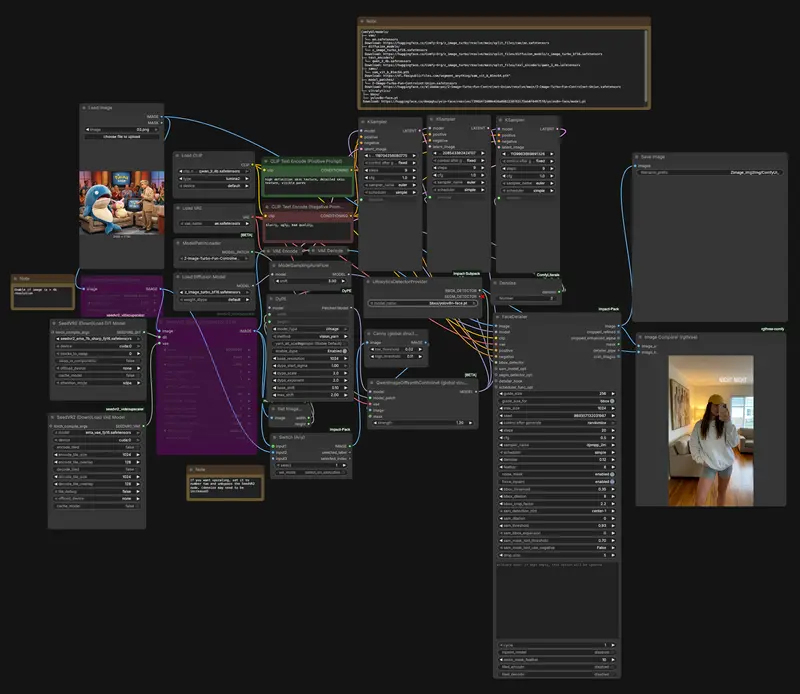

核心变革:CodeQL + AI 的双引擎架构

GitHub 并未抛弃其引以为傲的 CodeQL,而是构建了互补的双层防御体系:

| 组件 | 角色定位 | 擅长领域 | 工作方式 |

|---|---|---|---|

| CodeQL | 深度语义分析师 | Java, JavaScript/TS, Python, C#, Go 等主流语言 | 通过逻辑查询和数据流分析,精准发现复杂逻辑漏洞。 |

| AI 检测器 | 广度覆盖专家 | Shell/Bash, Dockerfile, Terraform, PHP, 配置脚本等 | 利用大模型对非结构化代码、配置文件和脚本的理解力,识别传统规则难以捕捉的配置错误和模式风险。 |

为什么需要 AI?

传统的静态分析(SAST)依赖于预定义的规则和语法树,对于结构灵活、动态性强的脚本语言(如 Bash)或声明式配置(如 Terraform),往往显得力不从心。AI 模型则能理解“意图”和“上下文”,从而发现诸如“Docker 容器以 root 运行”、“Terraform 安全组开放了 0.0.0.0/0”、“Bash 脚本中未转义的变量注入”等隐蔽风险。

工作流集成:在合并前拦截风险

GitHub Code Security 的核心优势在于其原生嵌入开发工作流的能力:

- PR 级实时扫描:当开发者发起 Pull Request 时,系统自动根据文件类型调度 CodeQL 或 AI 扫描器。

- 精准定位:一旦发现弱加密、错误配置、不安全 SQL 或密钥泄露,问题直接标记在代码行上。

- Copilot Autofix 一键修复:

- 不仅告诉你“哪里错了”,还告诉你“怎么改”。

- 数据说话:2025 年数据显示,使用 Copilot Autofix 后,安全警报的平均解决时间从 1.29 小时 骤降至 0.66 小时,效率提升近 50%。全年累计处理超过 46 万 个安全警报。

实测成效:高准确率与广泛覆盖

在 GitHub 的内部测试中,这套混合模型展现了惊人的潜力:

- 处理能力:30 天内处理了超过 17 万 个安全发现。

- 开发者反馈:80% 的开发者认为标记的问题是真实有效的(低误报率)。

- 盲区突破:成功覆盖了此前长期缺乏有效审查的生态系统(如基础设施即代码 IaC 和运维脚本)。

获取方式

- 公共仓库:免费享用全套功能(包括新的 AI 扫描)。

- 私有/内部仓库:需订阅 **GitHub Advanced Security **(GHAS) 附加套件。

行业意义:安全左移的终极形态

GitHub 此举释放了一个明确信号:应用安全(AppSec)

- 从“事后审计”到“事前预防”:利用 AI 的泛化能力,在代码编写阶段即可拦截未知模式的漏洞。

- 降低门槛:让非安全专业的开发者也能轻松修复复杂的配置错误和安全隐患。

- 全栈覆盖:真正实现了从应用代码到基础设施配置的无死角防护。

随着 2026 年 Q2 预览版的到来,GitHub 有望重新定义 DevSecOps 的标准——在这个新时代,AI 不仅是写代码的助手,更是守护代码安全的哨兵。

© 版权声明

文章版权归作者所有,未经允许请勿转载。

相关文章

暂无评论...