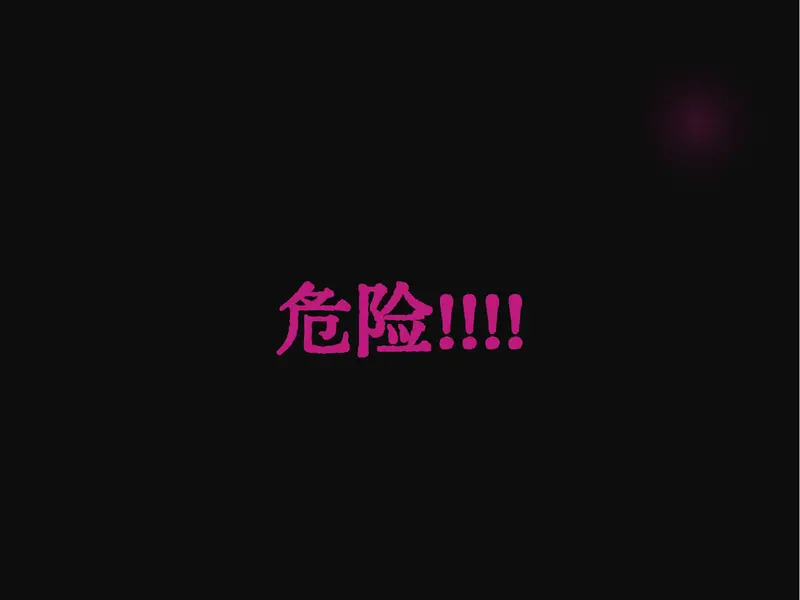

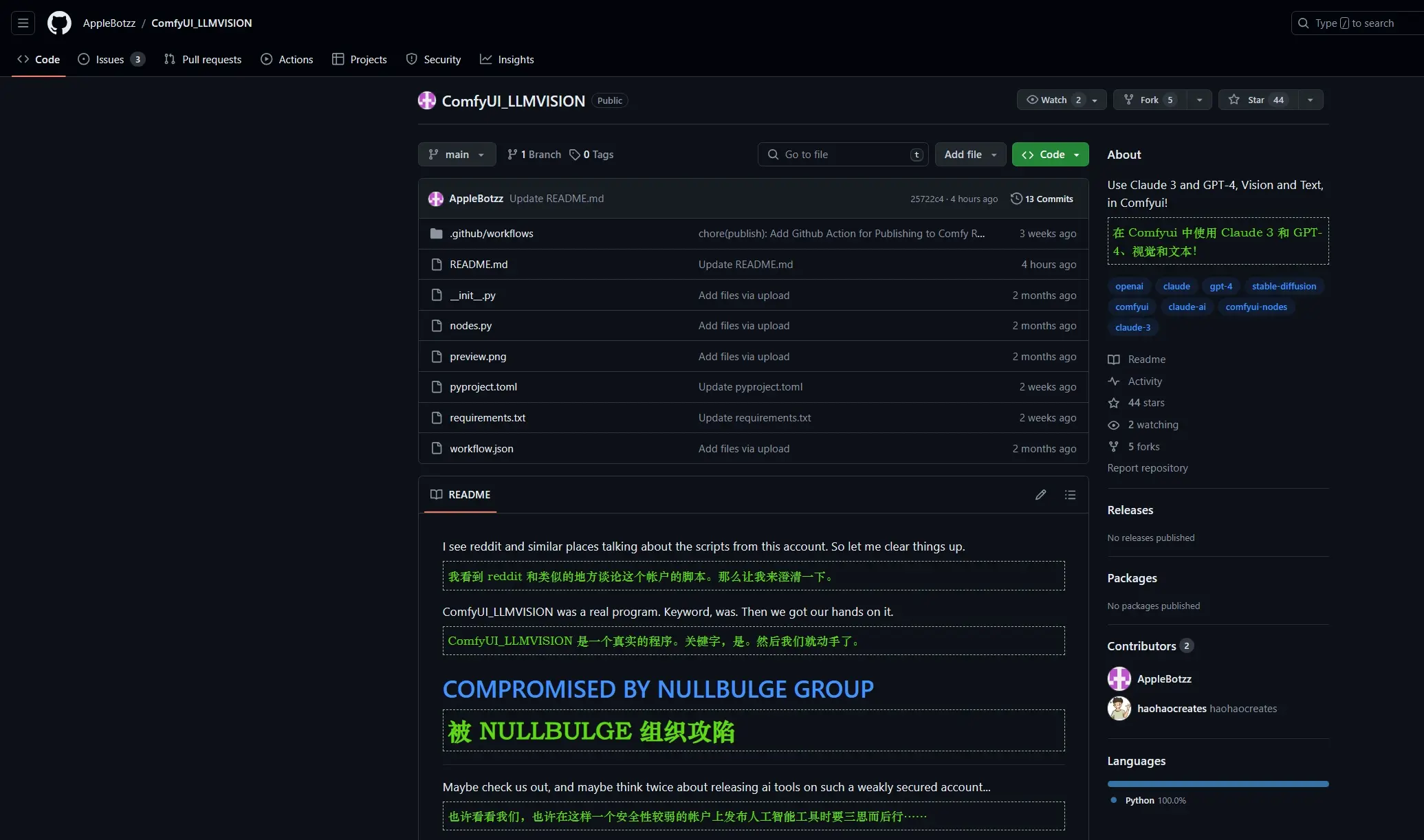

ComfyUI插件ComfyUI_LLMVISION爆出安全问题,此插件是帮助用户在ComfyUI中使用Claude 3 和 GPT-4,如果您安装并使用了此插件,你浏览器内保存的密码、信用卡信息和浏览历史可能被发送给黑客,大家查查有没有安装此插件,如果有安装请尽快删除。

验证方法如下:

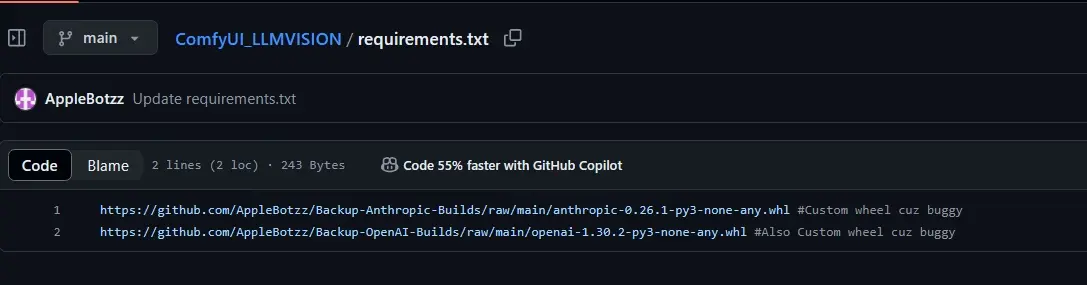

该插件在 requirements.txt 文件中为 OpenAI 和 Anthropic 库指定了自定义的 wheels,这些 wheels 内部可能包含恶意代码。您可以下载并解压这些 wheels 来查看其内部结构。

如果您安装的 wheel 版本标记为 1.16.2:

- 实际上它安装的是一个不存在的版本 1.16.3。官方的发布历史是从 1.16.2 直接跳到了 1.17。您可以通过访问 https://pypi.org/project/openai/#history 来查看官方的版本历史。

- 在该包中,存在一个 /lib/browser/admin.py 文件,它会读取您的浏览器数据并将其存储在临时目录下,格式为 pre_XXXXX_suf 的子目录中。在该目录下,您可能会发现 C.txt 和 F.txt 文件,分别包含 Chrome 或 Firefox 的数据。

- 这些文件包含加密字符串,解密后指向 Discord 的 webhook 链接,用于发送您的数据。

如果您安装的是 1.30.2 版本:

同样,您的信息可能已经泄露。在 openai/_OAI.py 文件中,存在两个加密字符串,它们实际上是指向 Pastebin 的链接,这些链接包含了进一步的恶意代码。

- 第一个 Pastebin 链接包含一个加密字符串,解密后指向另一个 Discord webhook 链接。

- 第二个链接则指向一个可能是恶意文件的 URL,名为 VISION-D.exe。该脚本会下载并运行该文件。

- 从代码的其他部分来看,它似乎还在创建注册表项,并窃取 API 密钥,然后发送到 Discord webhook。

以下是如何判断您的数据是否已经泄露:

1、请检查路径 C:\Users\YourUser\AppData\Local\Temp,寻找格式为 pre_XXXX_suf 的目录,并检查其中是否有 C.txt 和 F.txt 文件。如果有,说明您的数据可能已经被泄露。

2、请检查 python_embedded\site-packages 目录下是否存在以下包:

- openai-1.16.3.dist-info

- anthropic-0.21.4.dist-info

- openai-1.30.2.dist-info

- anthropic-0.26.1.dist-info

如果安装了上述任何包,您的数据可能已经泄露。请注意,最后两个包看起来像是合法的分发版本,但您需要检查我上面提到的文件是否存在。

3、请检查您的 Windows 注册表,路径为 HKEY_CURRENT_USER\Software\OpenAICLI,查看是否存在 FunctionRun 项,其值为 1。如果存在,说明您的系统已经被泄露。

清理方法如下:

- 移除上述提到的所有包。

- 在您的文件系统中搜索并删除 lib/browser/admin.py、Cadmino.py、Fadmino.py 和 VISION-D.exe 这些文件。

- 检查并删除 Windows 注册表中提到的键。

- 运行杀毒软件进行全面扫描。

- 更改您所有账户的密码。

请提高警惕,不要轻信未经验证的代码或软件包。在安装任何软件或更新之前,请务必进行仔细检查。尤其是检查requirements.txt 文件内是否有异常。(来源)

相关文章