随着浏览器厂商纷纷探索“AI 智能体”功能(如自动订票、购物、表单填写),谷歌在近期披露了 Chrome 浏览器智能体(Agent) 的详细安全设计。该方案通过模型审查、源限制与用户授权三重机制,在提升自动化能力的同时,严防数据泄露与恶意操作。

Chrome 智能体功能已于 2025 年 9 月预览,预计在未来几个月正式推出。

一、模型层:用“评判模型”审查操作意图

谷歌并未让智能体直接执行网页操作,而是引入一个独立的 “用户对齐评判模型”(User-Aligned Critic Model),基于 Gemini 构建,专门负责审核规划模型生成的操作序列。

- 工作流程:

- 规划模型生成操作步骤(如“点击购买按钮”)

- 评判模型仅接收操作元数据(非完整网页内容)

- 若判断操作偏离用户目标或存在风险,拒绝执行并要求重新规划

此设计确保模型无法“自由发挥”,所有行为必须通过安全审查。

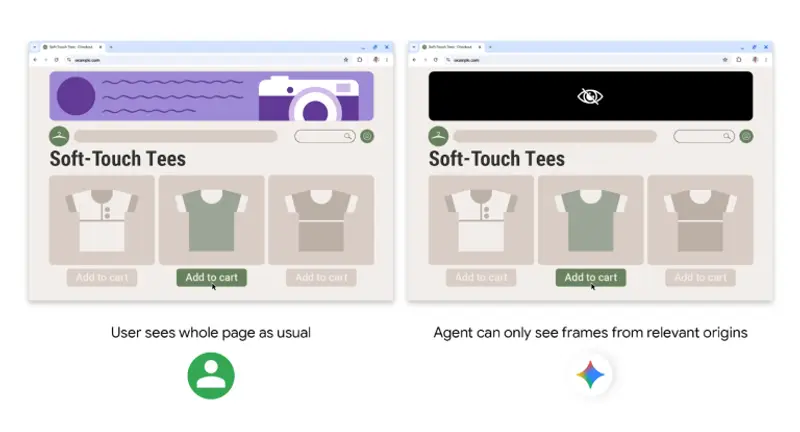

二、浏览器层:通过“智能体源集”限制访问范围

为防止智能体读取无关或敏感内容,谷歌引入 “智能体源集”(Agent Source Sets)机制,将网页划分为两类:

| 源类型 | 权限 | 示例 |

|---|---|---|

| 只读源(Read-only) | 仅允许读取内容 | 商品列表、价格、描述 |

| 可写源(Writable) | 允许点击、输入 | 购物车按钮、搜索框、表单字段 |

- 强制隔离:

- 智能体只能从只读源读取数据

- 数据仅能传递给可写源执行操作

- 跨源数据流被阻断,防止信息从广告、第三方 iframe 泄露

- 技术实现:

浏览器在发送数据给模型前,预先过滤掉非只读源内容,确保模型“看不见”敏感或无关区域。

此外,智能体对 iframe 的操作权限也被严格限制,仅允许与主任务相关的嵌入内容交互。

三、用户层:敏感操作必须显式授权

对于高风险场景,谷歌将控制权交还用户:

- 敏感网站拦截:

当智能体尝试访问银行、医疗等含敏感信息的站点时,自动暂停并询问用户是否继续 - 登录与密码管理:

- 需登录时,Chrome 会提示“是否允许使用保存的密码”

- 智能体模型完全无法接触密码明文或密文

- 关键操作二次确认:

执行购买、转账、发送消息等操作前,必须用户点击确认

四、额外防护:防御模型生成的恶意行为

- URL 安全检查:

通过独立的观察者模型实时分析智能体生成的导航 URL,阻止跳转至钓鱼、恶意站点 - 即时注入分类器:

在操作执行前毫秒级检测异常行为(如意外提交表单、重复点击) - 红队测试:

谷歌正邀请安全研究人员,通过模拟攻击(如诱导智能体泄露 Cookie)持续测试系统鲁棒性

© 版权声明

文章版权归作者所有,未经允许请勿转载。

相关文章

暂无评论...