StepClaw

StepClaw 是一个能够理解指令并自动执行任务的 AI Agent,阶跃为你一键部署到云端,无需复杂配置,即刻拥有一个 7×24 小时在线的智能助手,帮你持续完成各种任务。

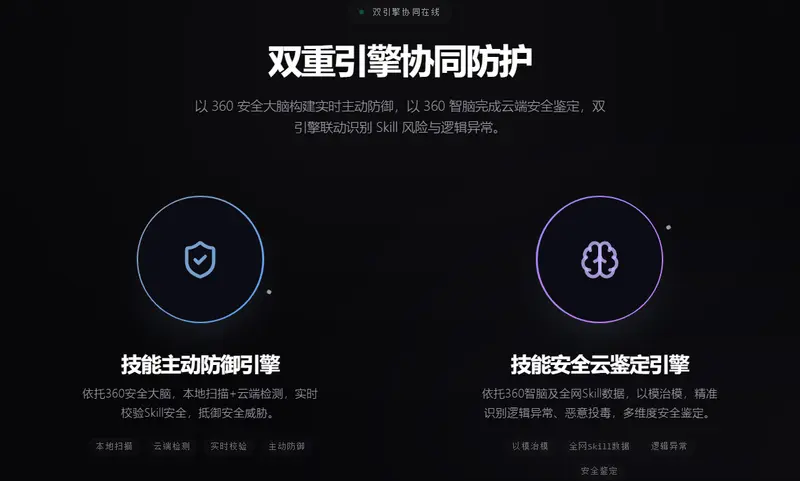

360推出了专门针对OpenClaw安全风险的防护系统——“360龙虾卫士”。“360龙虾卫士”作为360安全龙虾的原生安全组件,通过虚拟化沙箱(WSL)隔离运行环境,将智能体执行空间与用户数据进行分离,并借助AI安全引擎识别恶意技能、异常指令以及潜在漏洞,从而主动拦截技能投毒、提示词注入等攻击行为。

随着 OpenClaw(龙虾)从极客圈走向办公、开发和内容创作等核心场景,其强大的“自主执行能力”也带来了前所未有的安全挑战:恶意技能投毒、提示词注入、数据泄露、无限循环执行……

对此,360 集团正式推出 “360 龙虾卫士” —— 专为 OpenClaw 生态打造的原生安全防护系统。它不仅仅是一个杀毒软件,更是一套基于 “虚拟化隔离 + AI 对抗 AI” 的智能防御体系,旨在让智能体在“戴着镣铐跳舞”的同时,依然保持高效与灵活。

| 安全风险 | 传统方案局限 | 360 龙虾卫士解决方案 |

|---|---|---|

| 技能投毒 | 难以识别开源技能中的隐藏后门 | AI 静态扫描 + 动态沙箱运行,自动拦截恶意代码 |

| 提示词注入 | 规则匹配易被绕过 | AI 语义理解,精准识别意图攻击,无论变体如何 |

| 数据泄露 | 权限管控粗放,一旦失守全盘皆输 | WSL 沙箱隔离,数据不出箱,宿主机零风险 |

| 失控执行 | 缺乏实时干预机制 | 人在回路 + 实时熔断,用户始终掌握最终控制权 |

360 龙虾卫士的核心理念是 “用魔法打败魔法”: